The Digital Battlefield: Ethical vs. Malicious Hackers

Oppdatert på September 03, 2024 8 minutter lest

Den digitale slagmarken: etiske vs. ondsinnede hackere

Introduksjon

Vet du at Citibank (Citigroup) i 2011 ble utsatt for et nettangrep som resulterte i tyveri av nesten 2,7 millioner dollar?

Skuespillerne har nettopp utnyttet et enkelt datainnbrudd på nettsiden deres. De hadde utnyttet det i flere måneder før det ble oppdaget. Banken led mye av det siden over 360 000 kontoer har blitt berørt, og det var en ganske stor utfordring å bli kvitt det.

Sammendrag

Fødsel av informasjonssikkerhet

De siste to tiårene har informatikk vokst drastisk; mye har blitt oppdaget og mye har blitt forbedret. I dag har datamaskiner og teknologier ingenting å gjøre med de som eksisterte i begynnelsen, i hvert fall i form og funksjonalitet. Det var det som reiste en ny skatt, en skatt som ikke var lett tilgjengelig før. Mye ville vært annerledes med det, det er Informasjon.

Viktigheten av informasjon er blitt så høy at den kan redde menneskeliv! Det er også veldig viktig i vårt daglige liv, og vi finner det i mange former. I denne artikkelen skal vi snakke om digital informasjon, med andre ord informasjon lagret på datamaskiner, og vi skal omtale det som data.

Data er overalt, på skoler, sykehus, banker, myndigheter, militære, supermarkeder osv. Så i utgangspunktet har alle i verden data. Dens betydning er forskjellig fra en person til en annen og fra en bruk til en annen; det kan være veldig kritisk noen ganger.

Dessverre, siden ingenting er perfekt i denne verden, kan tilgangen til denne informasjonen bli kompromittert. Det er mest på grunn av den menneskelige faktoren i mange former. Det kan enten være en feil, en glipp eller noen ganger rett og slett uaktsomhet. Dette kan føre til å etterlate sikkerhetshull i et digitalt system, vi omtaler disse hullene som sårbarheter.

Og det er mange mennesker med ondsinnede hensikter som prøver å utnytte disse sårbarhetene og målrette dem for deres egen skyld. De kalles Hackere.

Hackere blir sett på som kriminelle, og det er langt fra feil. Konsekvensene av deres handlinger kan være katastrofale, inkludert tap av penger og ødeleggelsen av mange menneskers liv, men noen ganger er det mindre skader som ikke kan være ubetydelige. Vi skal ta en titt på noen av disse konsekvensene senere.

Eksistensen deres har gjort det uunngåelig å ta vare på Informasjonssikkerhet ved å ha folk som kjemper mot dem (hackere).

De kalles Ethical Hackers, deres jobb er i utgangspunktet å forhindre eller minimere hackers angrep (også kjent som cyberangrep). De er mennesker som jobber for å gjøre den digitale verden til et tryggere sted.

Cyberangrep

Så, cyberangrep, som har blitt introdusert før, er handlinger fra hackere. Hackere angriper systemer for å stjele, utføre uautoriserte endringer eller til og med ødelegge data for mange ondsinnede formål.

De fleste av disse angrepene kan kategoriseres i en av disse tre kategoriene.

Angrep mot systemer

I dette tilfellet er sårbarhetene vanligvis forårsaket av en teknisk feil i systemet. Hackere bruker kunnskapen sin om systemet og hvordan det fungerer for å finne en utilpasset måte å bruke det på til deres fordel, og de kan få uautorisert tilgang til en ressurs eller til og med systemet som helhet.

Vi snakker generelt om:

-

Zero Day-utnyttelser (nylig oppdagede sårbarheter som ikke er korrigert, noe som betyr at de fortsatt er tilstede i den nyeste versjonen av systemet).

-

CVE-er (koder for sårbarhetsutnyttelse) er bevis på konsepter som er relevante mot utdaterte systemer.

-

Man-in-the-midten-angrep, Denial Of Service (DOS), Distribuert Denial Of Service (DDOS) osv.

Angrep mot mennesker

Det er allment kjent at det mest sårbare punktet i et digitalt system er mennesker. Det er den mest uforutsigbare skuespilleren i den. Mange cyberangrep har faktisk blitt utført mot personer som jobber i selskaper, avslører kritiske data eller utfører katastrofale handlinger i mange systemer.

Her er et sitat jeg ønsker å avsløre

Det er ingen lapp for menneskelig dumhet

Noe som betyr at ingenting kan gjøres når en hacker lykkes med å hacke folk selv! Her snakker vi mer om sosial ingeniørkunst, som har som mål å hacke mentaliteten til en person ved å bruke mange teknikker som phishing.

Angrep mot systemer gjennom mennesker

I dette tilfellet er målet med angrepet vanligvis å ødelegge data eller funksjonsfeil i et system. Dette gjøres ved å få folk til å bruke ondsinnede dataprogrammer kalt malware.

Dette er programmer som enten ødelegger data, endrer form fullstendig, gjør det ubrukelig, eller til og med lekker det, noe som fører til alvorlige konsekvenser. Og det er jobben til

-

virus: programmer som spres veldig raskt på et system eller i et nettverk

-

ransomware: skadelig programvare som krypterer data via en sterk algoritme og ber om løsepenger for å få det tilbake.

-

Trojanere, ormer etc.

-

På den annen side kan skadelig programvare forbli inaktiv og bare stjele data, slik spyware gjør.

Og som du ser, oppnås disse kun ved menneskelige feil som inkluderer dem i systemet på en eller annen måte.

Noen kritiske cyberkatastrofer

I det siste tiåret har verden kjent en rekke nettangrep som har fått alvorlige konsekvenser.

Dette fikk organisasjoner til å bry seg mer om systemsikkerheten deres.

Her er noen av de mest kjente:

- Sony Pictures Hack (2014)

Nettangrepet på Sony Pictures Entertainment i 2014, som ble tilskrevet Nord-Korea, førte til eksponering av konfidensielle data, inkludert ikke-utgitte filmer og sensitiv informasjon om ansatte. Gjerningsmennene, som opererte under pseudonymet «Guardians of Peace», krevde at Sony skulle stoppe utgivelsen av filmen «The Interview», som inneholdt et fiktivt plott som involverte attentatet på Nord-Koreas leder.

- WannaCry Ransomware (2017)

WannaCry, et verdensomspennende løsepengeangrep, oppsøkte spesielt datamaskiner som brukte utdaterte Windows-versjoner. Dette ondsinnede programmet spredte seg raskt, og påvirket både organisasjoner og enkeltpersoner over hele verden. Den utnyttet en sikkerhetssårbarhet som ble fjernet fra NSA for å kryptere ofrenes filer, og fikk dem til å betale løsepenger for datadekryptering. Før betydelig skade skjedde, identifiserte en sikkerhetsforsker tilfeldigvis en mekanisme for å stoppe angrepet.

- SolarWinds Cyberrattack (2020)

SolarWinds cyberangrep var et intrikat planlagt brudd på forsyningskjeden som var rettet mot SolarWinds, et fremtredende IT-administrasjonsfirma. Angriperne kompromitterte SolarWinds’ programvareoppdateringer, og ga dem tilgang til systemene til forskjellige enheter, inkludert offentlige etater og fremtredende selskaper. Angrepet var knyttet til en russisk Advanced Persistent Threat (APT) gruppe.

- Log4j (2021)

Log4j, et veletablert Java-verktøy med en historie på to tiår, møtte et sentralt øyeblikk i desember 2021 med oppdagelsen av en kritisk sårbarhet kalt Log4Shell. Denne feilen tillot uautentiserte og ufaglærte ondsinnede aktører å ta kontroll over applikasjoner, noe som førte til dyre sikkerhetsbrudd.

- Twitter (5,4 millioner brukerkontoer stjålet fra et sosialt ingeniørangrep 2022)

- august 2022 kom Twitter med en oppsiktsvekkende kunngjøring som avslørte at en hacker, som opererer under pseudonymet «djevel», hadde utnyttet en null-dagers sårbarhet. Dette bruddet tillot dem å koble personlige identifikasjonsdetaljer som telefonnumre og e-postadresser med brukerkontoer på den sosiale medieplattformen.

Ved å gripe muligheten som denne sårbarheten gir, ga hackeren deretter ut et stort datasett på nettfora, og priset det til $30 000. Feilens eksistens hadde blitt offentlig kjent i juni 2021, og påvirket mer enn 5 millioner brukere.

Som svar på denne hendelsen handlet Twitter raskt, og nådde direkte ut til berørte kontoeiere og ga veiledning. De oppfordret brukere til å implementere tofaktorautentisering som en viktig beskyttelse mot uautorisert tilgang til kontoene deres.

Etiske hackere

Som nevnt før, fikk fremveksten av hackere i teknologifeltet organisasjoner til å tenke på løsninger for å øke systemsikkerheten.

Dermed måtte de finne stillinger eller jobber som ville betale for å gjennomgå disse systemene og oppdage sårbarheter for å lappe eller fikse dem. Personene som tar disse posisjonene er faktisk de vi kaller etiske hackere.

Etisk hacking er delt inn i to hovedkategorier

-

Offensiv sikkerhet: Også kjent som penetrasjonstesting eller etisk hacking, er praksisen med å simulere nettangrep på en organisasjons systemer for å identifisere sårbarheter og svakheter. Hovedmålet med offensiv sikkerhet er å proaktivt oppdage og adressere sikkerhetsproblemer før ondsinnede aktører kan utnytte dem.

-

Defensiv sikkerhet: Den fokuserer på å beskytte en organisasjons systemer, data og nettverksinfrastruktur mot potensielle trusler. Dens primære mål er å forhindre uautorisert tilgang, datainnbrudd og andre sikkerhetshendelser.

Etisk hacking bruker generelt forskjellige tilnærminger eller team når man sikrer et system; noen av disse er:

-

Red teaming: er en strukturert og systematisk tilnærming til å teste og evaluere sikkerheten til en organisasjons systemer, prosesser og forsvar. Det involverer simulering av cyberangrep og andre trusler for å vurdere en organisasjons sikkerhetsstilling, sårbarheter og generelle motstandskraft. Det primære målet med red teaming er å gi en objektiv og realistisk vurdering av en organisasjons sikkerhetsevner og identifisere svakheter som kanskje ikke er tydelige gjennom tradisjonelle sikkerhetstestingsmetoder.

-

Blue Teaming: Blue Teams er ansvarlige for å beskytte en organisasjons digitale eiendeler, systemer og data mot cybertrusler, samtidig som de jobber med å oppdage og svare på sikkerhetshendelser. I motsetning til røde team, som simulerer angrep og motstridende aktiviteter, er blå team først og fremst opptatt av å opprettholde og forbedre organisasjonens sikkerhetsstilling

-

Purple teaming: er en samarbeidende og integrert tilnærming til cybersikkerhet som kombinerer innsatsen til både røde team og blå team i en organisasjon. Målet med lilla teaming er å forbedre en organisasjons generelle sikkerhetsstilling ved å legge til rette for kommunikasjon, kunnskapsdeling og felles testing mellom disse to teamene

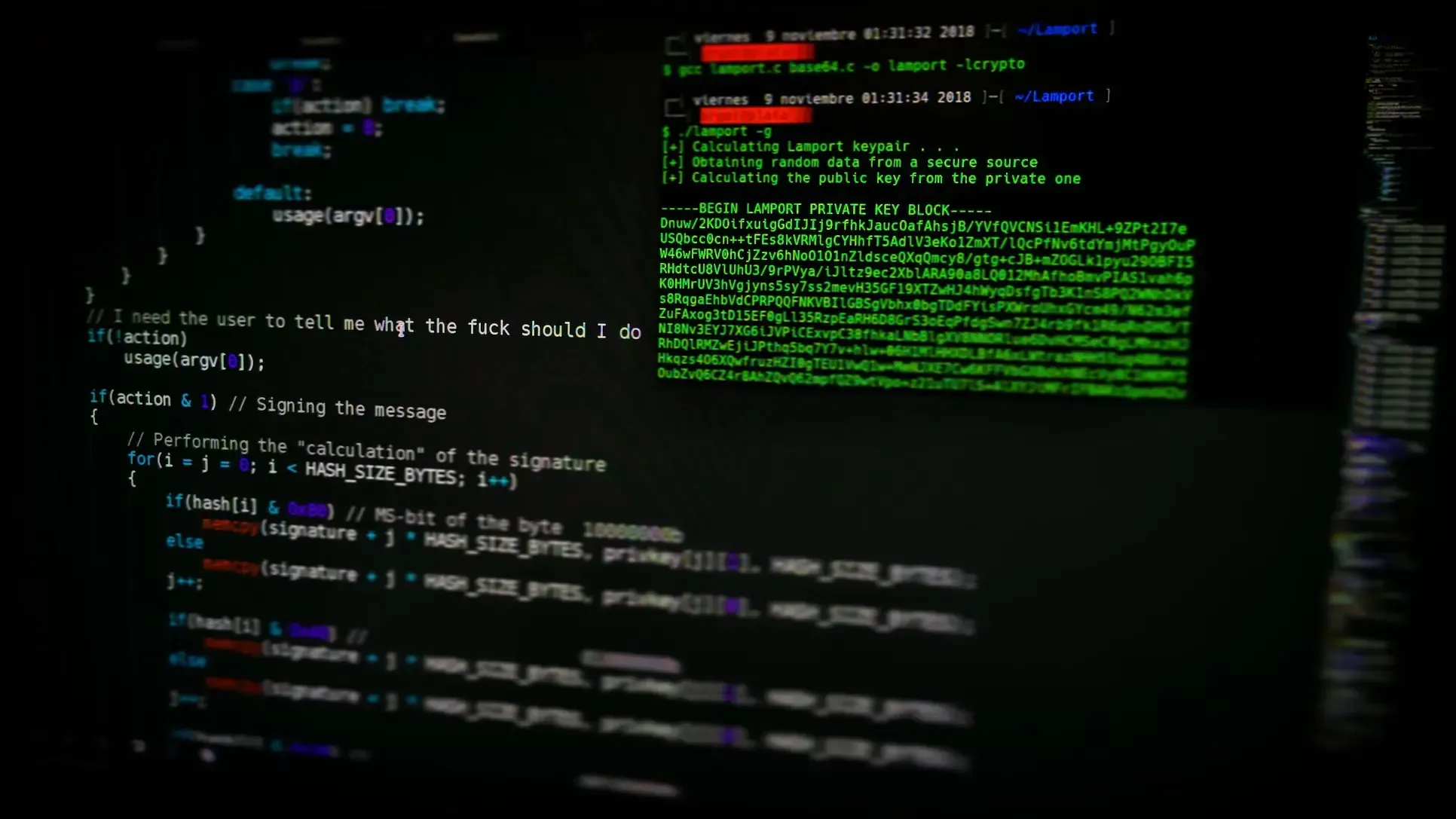

Det finnes andre typer lag som er mer spesialiserte, som bildet nedenfor viser

Når det gjelder viktigheten av deres rolle i informasjonsverdenen, er det flere organisasjoner og bedrifter som er spesialiserte på å tilby tjenester innen infosec-feltet, som penetrasjonstesting og applikasjonsgjennomgang.

Ikke bare organisasjoner, men også frilansere på dette feltet har sett en interessant økning med fremkomsten av Bug Bounty Hunting-programmer (programmer lansert av selskaper som belønner enkeltpersoner for å rapportere sårbarheter de finner på systemene deres).

Konklusjon

Som en konklusjon må vi slå fast at krigen mellom etiske og uetiske hackere ikke er noe som kan avsluttes så lenge digital informasjon forblir en kritisk ressurs.

Alle bør være klar over informasjonssikkerhetspraksis som ikke krever teknisk kunnskap i det hele tatt. Og å tenke på å ha en karriere innen cybersikkerhet er et interessant valg siden etiske hackere er svært etterspurt der ute, og det er mange ressurser å begynne å lære med en gang! Så for å avslutte denne artikkelen har vi et spørsmål til deg. Har du noen gang blitt rammet av et nettangrep som phishing, eller har du allerede blitt rammet av løsepengeprogramvare eller et virus? Gi oss beskjed om det!