Rəqəmsal Döyüş Meydanı: Etik və Zərərli Hakerlər

November 14, 2024 yeniləndi 7 dəqiqə oxundu

Rəqəmsal Döyüş Meydanı: Etik və Zərərli Hakerlər

Giriş

Bilirsinizmi ki, 2011-ci ildə Citibank (Citigroup) kiberhücuma məruz qalıb və nəticədə təxminən 2,7 milyon dollar oğurlanıb?

Aktyorlar sadəcə öz internet saytındakı sadə məlumat pozuntusundan istifadə etdilər. Aşkarlanana qədər aylardır ondan istifadə edirdilər. 360K-dan çox hesab təsirləndiyi üçün bank bundan çox əziyyət çəkdi və ondan qurtulmaq olduqca çətin idi.

Xülasə

İnformasiya Təhlükəsizliyinin Doğuşu

Son iki onillikdə kompüter elmi kəskin şəkildə artmışdır; çox şey kəşf edildi və çox şey təkmilləşdirildi. İndiki vaxtda kompüter və texnologiyaların ən azı forma və funksionallıq baxımından əvvəllər mövcud olanlarla heç bir əlaqəsi yoxdur. Bu, yeni bir xəzinə, əvvəllər asanlıqla əldə edilə bilməyən bir xəzinə qaldırdı. Bununla çox şey fərqli olardı, bu Məlumat.

İnformasiyanın əhəmiyyəti o qədər artıb ki, insan həyatını xilas edə bilər! Bu, gündəlik həyatımızda da çox vacibdir və biz bunu bir çox formada tapırıq. Bu yazıda biz rəqəmsal informasiyadan, başqa sözlə kompüterlərdə saxlanılan məlumatlardan danışacağıq və bunu data adlandıracağıq.

Data hər yerdə, məktəblərdə, xəstəxanalarda, banklarda, hökumətlərdə, ordularda, super marketlərdə və s. var. Beləliklə, əsasən, dünyada hər kəsin məlumatı var. Onun əhəmiyyəti bir şəxsdən digərinə və bir istifadədən digərinə fərqlənir; bəzən çox kritik ola bilər.

Təəssüf ki, bu dünyada heç bir şey mükəmməl olmadığı üçün bu məlumatlara giriş təhlükə altına düşə bilər. Bu, əsasən insan faktoru ilə bağlıdır. Bu, ya səhv, səhv, ya da bəzən sadəcə səhlənkarlıq ola bilər. Bu, rəqəmsal sistemdə təhlükəsizlik boşluqlarının yaranmasına səbəb ola bilər, biz bu boşluqları zəifliklər adlandırırıq.

Və bu zəifliklərdən istifadə etməyə və öz maraqları üçün onları hədəfə almağa çalışan çoxlu bəd niyyətli insanlar var. Onlara Hackers deyilir.

Hakerlər cinayətkar kimi qəbul edilir və bu, səhv olmaqdan uzaqdır. Onların hərəkətlərinin nəticələri pul itkisi və bir çox insanın həyatının məhvi də daxil olmaqla fəlakətli ola bilər, lakin bəzən əhəmiyyətsiz sayıla bilməyən kiçik zərərlər də olur. Bu nəticələrin bəzilərinə daha sonra nəzər salacağıq.

Onların mövcudluğu İnformasiya Təhlükəsizliyi ilə bağlı insanların onlara qarşı mübarizə aparmasını qaçınılmaz edib (hakerlər).

Onlar Etik Hakerlər adlanır, onların işi əsasən hakerlərin hücumlarının qarşısını almaq və ya minimuma endirməkdir (həmçinin kiberhücumlar kimi də tanınır). Onlar rəqəmsal dünyanı daha təhlükəsiz bir yerə çevirmək üçün çalışan insanlardır.

Kiberhücumlar

Beləliklə, kiberhücumlar, əvvəllər təqdim edildiyi kimi, hakerlərin hərəkətləridir. Hakerlər bir çox zərərli məqsədlər üçün məlumatları oğurlamaq, icazəsiz dəyişikliklər etmək və hətta məhv etmək üçün sistemlərə hücum edirlər.

Bu hücumların əksəriyyətini bu üç kateqoriyadan birinə aid etmək olar.

Sistemlərə qarşı hücumlar

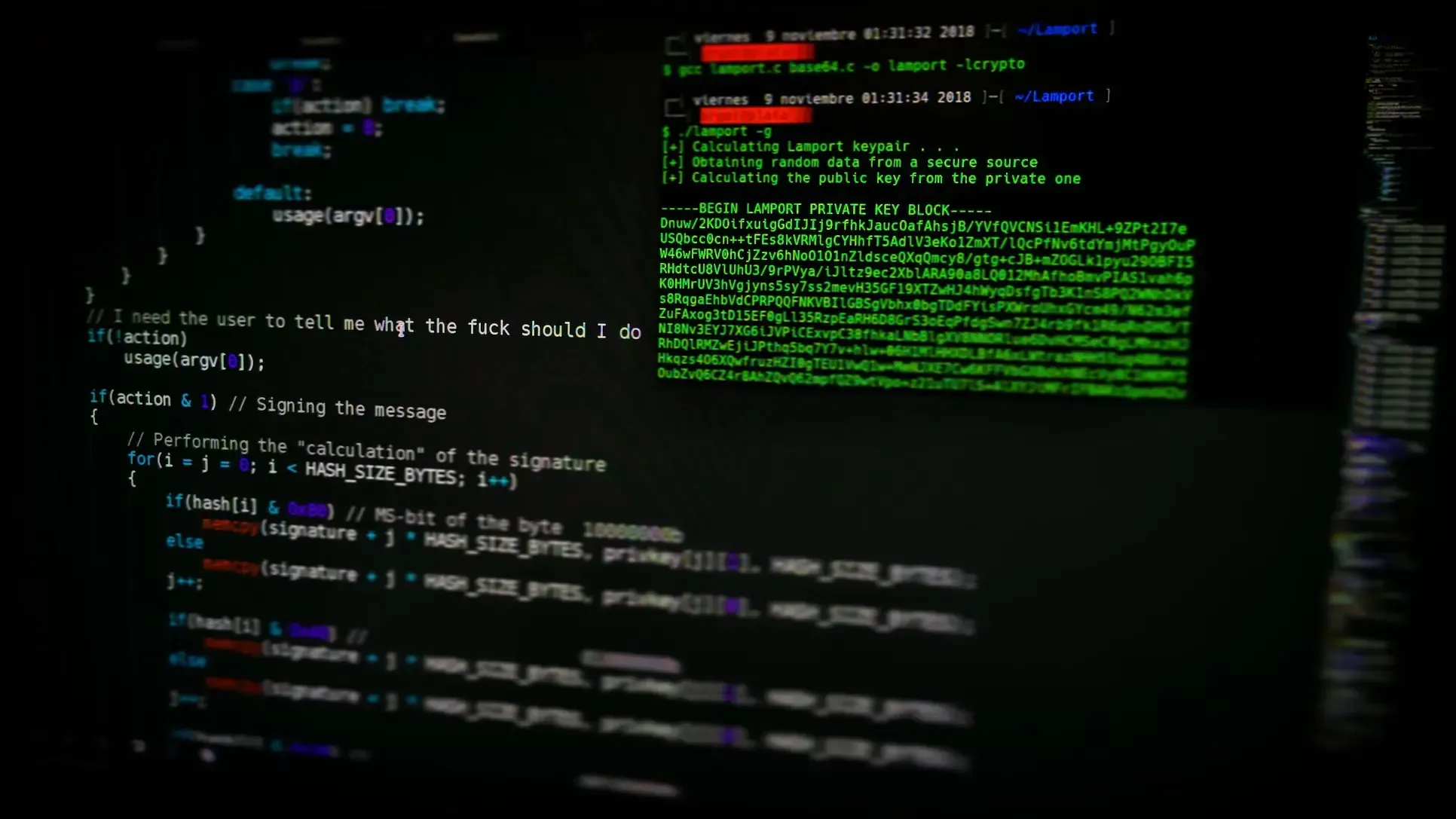

Bu halda, zəifliklər ümumiyyətlə sistemdəki texniki səhvdən qaynaqlanır. Hakerlər sistem və onun necə işlədiyi barədə biliklərindən istifadə edərək ondan öz xeyrinə istifadə etmək üçün qeyri-müəyyən bir üsul tapırlar və onlar resursa və ya hətta bütövlükdə sistemə icazəsiz giriş əldə edə bilərlər.

Biz ümumi olaraq danışırıq:

-

Zero Day istismarları (yamaqlanmayan bu yaxınlarda aşkar edilmiş zəifliklər, bu o deməkdir ki, onlar hələ də sistemin ən son versiyasında mövcuddur).

-

CVE-lər (zəiflik istismarlarının kodları) köhnəlmiş sistemlərə uyğun olan konsepsiyaların sübutudur.

-

Man-in-the-orta hücumları, Xidmətdən imtina (DOS), Paylanmış Xidmətdən imtina (DDOS) və s.

İnsanlara qarşı hücumlar

Rəqəmsal sistemdə ən həssas nöqtənin insanlar olduğu hamıya məlumdur. İçindəki ən gözlənilməz aktyordur. Bir çox kiberhücumlar həqiqətən şirkətlərdə çalışan, kritik məlumatları ifşa edən və ya bir çox sistemlərdə fəlakətli hərəkətlər edən insanlara qarşı həyata keçirilib.

Burada ifşa etmək istədiyim bir sitat var

‘İnsan axmaqlığı üçün heç bir yamaq yoxdur’

Bu o deməkdir ki, bir haker insanların özlərini sındırmağı bacardıqda heç nə etmək mümkün deyil! Burada fishing kimi bir çox texnikadan istifadə edərək insanın mentalitetini sındırmaq məqsədi daşıyan sosial mühəndislikdən daha çox danışırıq.

İnsanlar vasitəsilə sistemlərə qarşı hücumlar

Bu halda, hücumun məqsədi ümumiyyətlə məlumatları məhv etmək və ya sistemi nasaz etməkdir. Bu, insanları zərərli proqram adlanan zərərli kompüter proqramlarından istifadə etməyə məcbur etməklə edilir.

Bunlar ya məlumatları məhv edən, formasını tamamilə dəyişdirən, yararsız hala salan, hətta sızdıran proqramlardır ki, bu da ağır nəticələrə gətirib çıxarır. Və işi budur

-

viruslar: sistemdə və ya şəbəkədə çox sürətlə yayılan proqramlar

-

ransomware: güclü alqoritm vasitəsilə məlumatları şifrələyən və onu geri qaytarmaq üçün fidyə tələb edən zərərli proqram.

-

Troyanlar, qurdlar və s.

-

Digər tərəfdən, zərərli proqram casus proqram kimi boş qala bilər və yalnız məlumatları oğurlaya bilər.

Və gördüyünüz kimi, bunlar yalnız bu və ya digər şəkildə onları sistemə daxil edən insan səhvləri ilə əldə edilir.

Bəzi Kritik Kiber Fəlakətlər

Son onillikdə dünya ağır nəticələrə səbəb olan çoxsaylı kiberhücumlarla tanış olub.

Bu, təşkilatları sistem təhlükəsizliyinə daha çox diqqət yetirməyə məcbur etdi.

Ən məşhurlarından bəziləri bunlardır:

- Sony Pictures Hack (2014)

2014-cü ildə Sony Pictures Entertainment-ə Şimali Koreyaya aid edilən kiberhücum məxfi məlumatların, o cümlədən yayımlanmamış filmlərin və həssas işçi məlumatlarının ifşasına səbəb oldu. “Sülhün keşikçiləri” təxəllüsü ilə fəaliyyət göstərən cinayətkarlar Sony-dən Şimali Koreya liderinin öldürülməsi ilə bağlı uydurma süjeti əks etdirən “The Interview” filminin yayımını dayandırmağı tələb ediblər.

- WannaCry Ransomware (2017)

WannaCry, dünya miqyasında ransomware hücumu, xüsusi olaraq köhnəlmiş Windows versiyalarından istifadə edən kompüterləri axtardı. Bu zərərli proqram sürətlə yayılaraq bütün dünyada həm təşkilatlara, həm də fərdlərə təsir etdi. O, qurbanların fayllarını şifrələmək üçün NSA-dan əldə edilən təhlükəsizlik zəifliyindən istifadə edərək məlumatların şifrəsini açmaq üçün onları fidyə ödəməyə sövq edirdi. Əhəmiyyətli zərər baş verməzdən əvvəl bir təhlükəsizlik tədqiqatçısı təsadüfən hücumu dayandırmaq üçün bir mexanizm müəyyən etdi.

- SolarWinds Cyberattack (2020)

SolarWinds kiberhücumları, tanınmış İT idarəetmə firması olan SolarWinds-i hədəf alan mürəkkəb planlaşdırılmış təchizat zəncirinin pozulması idi. Hücum edənlər SolarWinds-in proqram təminatının yenilənməsini pozaraq onlara müxtəlif qurumların, o cümlədən dövlət qurumlarının və tanınmış korporasiyaların sistemlərinə giriş imkanı verib. Hücum Rusiyanın Qabaqcıl Davamlı Təhdid (APT) qrupu ilə əlaqəli idi.

- Log4j (2021)

İki onillik tarixə malik yaxşı qurulmuş Java yardım proqramı olan Log4j, 2021-ci ilin dekabrında Log4Shell adlı kritik zəifliyin aşkarlanması ilə mühüm məqamla qarşılaşdı. Bu qüsur, təsdiqlənməmiş və bacarıqsız zərərli aktyorlara tətbiqlərə nəzarət etməyə icazə verdi və bu, bahalı təhlükəsizlik pozuntularına səbəb oldu.

- Twitter (2022-ci ildə sosial mühəndislik hücumundan 5,4 milyon istifadəçi hesabı oğurlanıb)

5 avqust 2022-ci ildə Twitter, “şeytan” təxəllüsü ilə fəaliyyət göstərən hakerin sıfır gün zəifliyindən istifadə etdiyini ortaya çıxaran təəccüblü bir açıqlama verdi. Bu pozuntu onlara telefon nömrələri və e-poçt ünvanları kimi şəxsi identifikasiya təfərrüatlarını sosial media platformasındakı istifadəçi hesabları ilə birləşdirməyə imkan verib.

Bu zəifliyin təqdim etdiyi fürsətdən istifadə edən haker sonradan onlayn forumlarda onun qiymətini 30.000 dollara çatdıran geniş məlumat dəstini buraxdı. Bu səhvin varlığı 2021-ci ilin iyun ayında ictimaiyyətə məlum oldu və 5 milyondan çox istifadəçiyə təsir etdi.

Bu hadisəyə cavab olaraq, Twitter təsirə məruz qalmış hesab sahibləri ilə birbaşa əlaqə saxlayaraq və təlimatlar təklif edərək sürətlə hərəkətə keçdi. Onlar istifadəçiləri hesablarına icazəsiz girişə qarşı mühüm təminat kimi iki faktorlu autentifikasiyanı tətbiq etməyə çağırdılar.

Etik Hakerlər

Daha əvvəl qeyd edildiyi kimi, texnoloji sahədə hakerlərin artması təşkilatları sistem təhlükəsizliyini artırmaq üçün həll yolları haqqında düşünməyə vadar etdi.

Beləliklə, onlar bu sistemləri nəzərdən keçirmək və onları yamaq və ya düzəltmək üçün zəiflikləri aşkar etmək üçün pul ödəyəcək vəzifələr və ya iş tapmalı idilər. Bu mövqeləri tutan insanlar əslində etik hakerlər dediyimiz insanlardır.

Etik hakerlik iki əsas kateqoriyaya bölünür

-

Hücum Təhlükəsizliyi: Penetrasiya testi və ya etik haker kimi də tanınır, zəiflikləri və zəif tərəfləri müəyyən etmək üçün təşkilatın sistemlərinə kiberhücumların simulyasiyası təcrübəsidir. Hücumedici təhlükəsizliyin əsas məqsədi zərərli aktorların onlardan istifadə etməzdən əvvəl təhlükəsizlik məsələlərini fəal şəkildə aşkar etmək və həll etməkdir.

-

Müdafiə Təhlükəsizliyi: O, təşkilatın sistemlərini, məlumatlarını və şəbəkə infrastrukturunu potensial təhlükələrdən qorumağa yönəlib. Onun əsas məqsədi icazəsiz girişin, məlumatların pozulmasının və digər təhlükəsizlik insidentlərinin qarşısını almaqdır.

Sistemin təhlükəsizliyini təmin edərkən etik hakerlik ümumiyyətlə fərqli yanaşmalar və ya komandalar qəbul edir; bunlardan bəziləri bunlardır:

-

Qırmızı qruplaşma: təşkilatın sistemlərinin, proseslərinin və müdafiə vasitələrinin təhlükəsizliyini yoxlamaq və qiymətləndirmək üçün strukturlaşdırılmış və sistematik yanaşmadır. Bu, təşkilatın təhlükəsizlik vəziyyətini, zəifliklərini və ümumi dayanıqlığını qiymətləndirmək üçün kiberhücumların və digər təhdidlərin simulyasiyasını əhatə edir. Qırmızı komandanın əsas məqsədi təşkilatın təhlükəsizlik imkanlarının qərəzsiz və real qiymətləndirilməsini təmin etmək və ənənəvi təhlükəsizlik testi üsulları ilə görünməyən zəif tərəfləri müəyyən etməkdir.

-

Blue Teaming: Mavi Komandalar təşkilatın rəqəmsal aktivlərini, sistemlərini və məlumatlarını kibertəhlükələrdən qorumaq üçün məsuliyyət daşıyır, eyni zamanda təhlükəsizlik insidentlərini aşkar etmək və onlara cavab vermək üçün işləyir. Hücumları və düşmənçilik fəaliyyətini simulyasiya edən qırmızı komandalardan fərqli olaraq, mavi komandalar ilk növbədə təşkilatın təhlükəsizlik vəziyyətini qorumaq və yaxşılaşdırmaqla məşğuldurlar.

-

Bənövşəyi komanda: təşkilat daxilində həm qırmızı komandaların, həm də mavi komandaların səylərini birləşdirən kibertəhlükəsizliyə birgə və inteqrasiya olunmuş yanaşmadır. Bənövşəyi komandanın məqsədi bu iki komanda arasında ünsiyyəti, bilik mübadiləsini və birgə testi asanlaşdırmaqla təşkilatın ümumi təhlükəsizlik vəziyyətini yaxşılaşdırmaqdır.

Aşağıdakı şəkildən göründüyü kimi, daha çox ixtisaslaşmış komandaların başqa növləri də var

Onların informasiya dünyasındakı rolunun əhəmiyyətinə gəlincə, infosec sahəsində nüfuz testi və tətbiqin nəzərdən keçirilməsi kimi xidmətlər göstərməkdə ixtisaslaşmış bir çox təşkilat və müəssisə var.

Yalnız təşkilatlar deyil, bu sahədəki frilanserlər də Bug Bounty Hunting proqramlarının (şirkətlər tərəfindən sistemlərində tapdıqları zəiflikləri bildirdikləri üçün fərdləri mükafatlandıran proqramlar) meydana çıxması ilə maraqlı bir yüksəliş gördülər.

Nəticə

Nəticə olaraq qeyd etməliyik ki, etik və qeyri-etik hakerlər arasında müharibə rəqəmsal informasiya kritik resurs olaraq qaldığı müddətcə bitəcək bir şey deyil.

Hər kəs ümumiyyətlə texniki bilik tələb etməyən informasiya təhlükəsizliyi praktikalarından xəbərdar olmalıdır. Kibertəhlükəsizlik sahəsində karyera qurmaq barədə düşünmək maraqlı seçimdir, çünki etik hakerlər orada yüksək tələb olunur və dərhal öyrənməyə başlamaq üçün çoxlu resurs var! Beləliklə, bu yazını bitirmək üçün sizə bir sualımız var. Siz nə vaxtsa fişinq kimi kiberhücumdan təsirlənmisinizmi, yoxsa siz artıq ransomware və ya virusdan təsirlənmisiniz? Bu barədə bizə məlumat verin!

Sertifikatlı kibertəhlükəsizlik mütəxəssisi olun. Code Labs Academy-ın Kibertəhlükəsizlik Bootcamp sizi uğurlu karyeraya başlamaq üçün lazım olan sertifikatlar və praktiki bacarıqlarla hazırlayır.